Listado de Comandos de Linux

| Comando | Descripción |

|---|---|

|

Programa en modo consola para leer y escribir e-mail, un programa más amigable por consola es mutt. mail entra a la casilla de correo del usuario que lo llamó. Si abandonamos la lectura, el mensaje presionando la tecla q, el mensaje se borra del buzón de entrada y se dejan en el segundo buzón cuyo nombre suele ser mbox. Podemos leerlo poniendo la opción -f y el nombre de buzón, sería mail -f nombrebuzon. Si colocamos mail -f tomará el nombre del buzón por defecto. mail pepe@172.25.214.137 enviaremos un e-mail al Sr. pepe en el nodo 172.25.214.137, a continuación el programa nos preguntara el asunto (Subject:) del mensaje, después podemos escribir el mensaje. Terminamos con un punto (.) al principio de la línea, algunas versiones terminan con las teclas Ctrl+D |

|

| man |

Muestra las páginas de ayuda (manuales) de los distintos comandos. man -k awk busca la palabra awk entre los distintos manuales de los comandos. # man -k awk a2p (1) - Awk to Perl translator awk (1) - pattern scanning and text processing language mawk (1) - pattern scanning and text processing language nawk (1) - pattern scanning and text processing language man -a awk muestra todas las páginas que encuentre del comando awk por ejemplo en inglés, castellano, etc. man -w awk imprimir la localización de las páginas del manual de awk # man -w awk /usr/share/man/man1/mawk.1.gz man -L us awk le dice al comando man que para esta búsqueda me muestre las páginas del manual awk en inglés. man -L es awk le dice al comando man que para esta búsqueda me muestre las páginas del manual awk en español man -f awk muestra una descripción corta del comando awk. man -t cat | ps2pdf - cat.pdf convierte el manual del comando cat a PDF. man -t ls > /root/ejemplos/ls.ps transforma la página del manual ls a formato PostScript y lo guarda en /root/ejemplos/ls.ps man ls | col -b > /root/ma-ls.txt guarda el manual de ls en formato txt en /home/root/ma-ls.txt Nota: si desea instalar los manuales en español deberás ejecutar: yum install manpages-es manpages-es-extra en caso que tengas sistemas Linux Red Had y derivados (más información de como se instalan paquetes con el comando yum). aptitude install manpages-es manpages-es-extra en caso que tengas sistemas Linux Debian y derivados (más información de como se instalan paquetes con el comando aptitude). También puedes ver las paginas man en linea en http://manpages.debian.org/cgi-bin/man.cgi |

| mc |

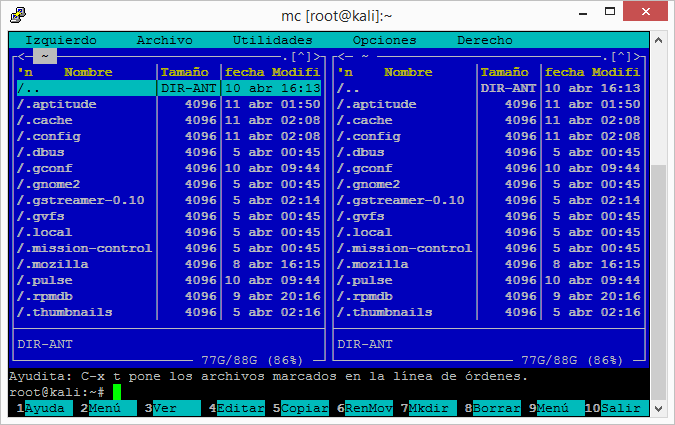

Midnight Commander es un navegador de directorios y gestor de archivos con entorno visual muy potente en modo consola. mc -e pepe.txt edita el archivo pepe.txt con el editor de texto del mc sin abrir el mcesc+0 sale del mc A continuación se muestra una captura pantalla del comando mc

|

| md5sum |

Calcula la suma md5 md5sum pepe.txt calcula la suma md5 del fichero pepe.txt |

| medusa |

Herramienta para probar la debilidad de las claves, en distintos protocolos, utilizando para ellos diccionarios de claves. Alguno de sus parámetros son: -h indicamos a que host le haremos las prueba -H sirve para indicar un fichero de host. -u especifica un usuario. -U especifica un archivo de texto que contienen una lista de usuarios. -p especifica un una contraseña -U especifica un archivo de texto que contienen una lista de contraseñas posibles. -F parará tras encontrar la primera coincidencia. -O fichero donde escribirá los éxitos de las pruebas. -M sirve para especificar el módulo a utilizar. HTTP, TELNET, IMAP, … Para ver los módulos disponibles se ejecuta medusa -d como en el siguiente ejemplo: # medusa -d Medusa v2.0 [http://www.foofus.net] (C) JoMo-Kun / Foofus Networks Para ver específicamente un modulo y sus opciones, por ejemplo del modulo http sería: # medusa -M http -q Medusa v2.0 [http://www.foofus.net] (C) JoMo-Kun / Foofus Networks medusa -h 192.168.1.1 -u root -p diccionario.txt -M ssh comprueba la fortaleza de la clave del usuario root del nodo 192.168.1.1 vía ssh utilizando el diccionario diccionario.txt medusa -h 127.0.0.1 -M smtp-vrfy -m EHLO:pepe -U posibles-nombres.txt -p domain.com intenta obtener la lista de usuarios existentes (que tengan cuentas de correo) en el dominio domain.com Para más información ver la web del desarrollador. Otro comando similar es hydra |

| mesg |

Controla el acceso de escritura a la terminal. mesg y permite a otros escribir mensajes en la terminal. mesg n no permite a otros escribir mensajes en la terminal. |

| mkdir |

Crea directorios. mrdir directorio1 crea el directorio1 dentro del directorio actual .mkdir -p /root/ejemplos/d1/d2/d3 crea los directorios padre si estos no existen. # pwd /root/ejemplos # mkdir -p /root/ejemplos/d1/d2/d3 # cd d1/d2/d3/ # pwd /root/ejemplos/d1/d2/d3 Nota: el comando pwd sirve para saben en que directorio estamos. |

| modconf |

Programa gráfico en terminal, para cargar módulos en el Kernel |

| modinfo |

Muestra información sobre un modulo en particular. Su sintaxis es de la forma: Ejemplo de salida: # modinfo battery filename: /lib/modules/3.12-kali1-686-pae/kernel/drivers/acpi/battery.ko license: GPL description: ACPI Battery Driver author: Alexey Starikovskiy <astarikovskiy@suse.de> author: Paul Diefenbaugh alias: acpi*:PNP0C0A:* depends: intree: Y vermagic: 3.12-kali1-686-pae SMP mod_unload modversions 686 parm: cache_time:cache time in milliseconds (uint) Si quiere obtener un listado de los módulos cargados por el Kernel debe ejecutar el comando lsmod |

| modprobe |

Inserta y/o elimina un modulo y sus dependencias en el kernel. modprobe -r [módulo] Elimina un modulo del kernel y los que dependen de él. |

| more |

Página el texto dividiéndolo en pantallas, presentando una por vez (para avanzar pulsar la barra espaciadora). También existe en su versión zmore que permite ver en archivos comprimidos. Si quieres la opción de poder desplazarte por la pantalla usando las fechas del cursor usar el comando less. Dentro del comando more se pueden usar las siguiente instrucciones: ESPACIO Avanza una pantalla. b Retrocede una pantalla. ENTER Muestra siguiente línea. = Muestra número de línea actual. /PATRON Busca hacia adelante la expresión regular PATRON. ?/PATRON Busca hacia atrás la expresión regular PATRON. n Busca la próxima aparición de la búsquedas (realizada como ?/PATRON). ´ Ir a lugar de comienzo de última búsqueda. :n Pasa al siguiente fichero. :p Pasa al fichero anterior. . Repetir el comando anterior. +/hola Comienza dos líneas antes de la primer línea que contenga hola. more +N Empieza a visualizar a partir de la línea N. shift+F1 ó Alt+G es para ir a una línea y columna. q Sale |

| mount |

Monta o muestra un listado de dispositivos. Su sintaxis es de la forma: mount sin parámetros muestra la lista de dispositivos montados (la cual se encuentra en /etc/mtab). mount -o loop -t iso9660 archivo.iso /root/Desktop/imagen monta la imagen ISO archivo.iso en /root/Desktop/imagen mount -o loop -t vfat pp.img /root/Desktop/imagen monta la imagen pp.img en /root/Desktop/imagen mount -a hace que todos los sistemas de ficheros mencionados en /etc/fstab se monten como se indique allí. mount -t cifs //192.168.1.2/pp -o username=uauario,password=contraseña /root/Desktop/Windows-Share monta la carpeta compartida de Windows //192.168.1.2/pp en /root/Desktop/Windows-Share, con la opción -o se le indica (en caso de necesitar) el usuario y contraseña de acceso a esa carpeta que está configurado en Windows. Ejemplo de salida: Muestra la lista de dispositivos montados. # mount sysfs on /sys type sysfs (rw,nosuid,nodev,noexec,relatime) proc on /proc type proc (rw,nosuid,nodev,noexec,relatime) udev on /dev type devtmpfs (rw,relatime,size=10240k,nr_inodes=211058,mode=755) devpts on /dev/pts type devpts (rw,nosuid,noexec,relatime,gid=5,mode=620,ptmxmode=000) tmpfs on /run type tmpfs (rw,nosuid,noexec,relatime,size=413592k,mode=755) /dev/disk/by-uuid/b3a847d1-6831-4375-9365-66cd704fc384 on / type ext4 (rw,relatime,errors=remount-ro,data=ordered) tmpfs on /run/lock type tmpfs (rw,nosuid,nodev,noexec,relatime,size=5120k) tmpfs on /run/shm type tmpfs (rw,nosuid,nodev,noexec,relatime,size=1631420k) binfmt_misc on /proc/sys/fs/binfmt_misc type binfmt_misc (rw,nosuid,nodev,noexec,relatime) Una forma de que muestre lo mismo pero más ordenado es ejecutando: mount | column -t # mount | column -t sysfs on /sys type sysfs (rw,nosuid,nodev,noexec,relatime) proc on /proc type proc (rw,nosuid,nodev,noexec,relatime) udev on /dev type devtmpfs (rw,relatime,size=10240k,nr_inodes=211058,mode=755) devpts on /dev/pts type devpts (rw,nosuid,noexec,relatime,gid=5,mode=620,ptmxmode=000) tmpfs on /run type tmpfs (rw,nosuid,noexec,relatime,size=413592k,mode=755) /dev/disk/by-uuid/b3a847d1-6831-4375-9365-66cd704fc384 on / type ext4 (rw,relatime,errors=remount-ro,data=ordered) tmpfs on /run/lock type tmpfs (rw,nosuid,nodev,noexec,relatime,size=5120k) tmpfs on /run/shm type tmpfs (rw,nosuid,nodev,noexec,relatime,size=1631420k) binfmt_misc Ejemplo de uso práctico En el siguiente ejemplo se ejecuta el comando ls sobre el directorio en el que se quiere montar la carpeta compartida de una maquina con Windows (SAMBA). # ls -l /root/Desktop/Windows-Share/ total 0 Se ejecuta mount -t cifs //192.168.1.2/pp /root/Desktop/Windows-Share que lo monta. De la forma que se esta ejecutando nos pedirá el password del usuario que está ejecutando el comando (en este caso root) asumiendo que en la maquina con Windows existe un usuario llamado root, a lo cual para este caso se le da Enter simplemente, ya que la carpeta es de libre acceso (así se configuró en Windows). En el caso que se deba especificar un usuario y password de Windows, se debería ejecutar: mount -t cifs //192.168.1.2/pp -o username=uauario,password=contraseña /root/Desktop/Windows-Share # mount -t cifs //192.168.1.2/pp /root/Desktop/Windows-Share Password: Verificamos con el comando ls que esté montado. # ls -l /root/Desktop/Windows-Share/ total 1 -rwxr-xr-x 1 root root 46 abr 8 02:33 desktop.ini drwxr-xr-x 2 root root 0 abr 8 02:21 Nueva carpeta -rwxr-xr-x 1 root root 0 abr 8 02:25 Nuevo documento de texto.txt -rwxr-xr-x 1 root root 0 abr 8 01:32 pepe2 Lo desmontamos como el comando umount # umount /root/Desktop/Windows-Share Verificamos con el comando ls que fue desmontado. # ls -l /root/Desktop/Windows-Share/ total 0 Nota 1: Para averiguar los sistemas de ficheros existentes en un dispositivo (para así poder montarlos) se puede utilizar el comando fdisk de la forma: fdisk -l. En caso que se quiera montar un Pendrive, y no se sabe como lo detectó (ya que no lo montó en forma automática) se puede ejecutar tail -f /var/log/syslog, antes de montarlo y ver en este log como lo detecta el sistema. Nota 2: En caso de estar parado sobre el directorio en el cual quiero montar el sistema de ficheros, para visualizar los cambios debo salir del directorio y volver a entrar. Nota 3: Si no tienes privilegios de root para usar el comando mount puedes usar el comando pmount que es idéntico pero no necesita privilegios. |